соблюдайте эти простые рекомендации — УНИАН

Самая большая ошибка – использовать один и тот же пароль для разных сайтов и аккаунтов. Такие пароли можно взломать меньше чем за минуту.

10 советов как создать безопасный пароль / фото ua.depositphotos.comБольшинство людей при создании пароля для онлайн-сервисов, используют простые комбинации символов, включая дату рождения, имя ребенка и так далее. Самая большая ошибка – использовать один и тот же пароль для разных сайтов и аккаунтов. Такие пароли можно взломать меньше чем за минуту.

В честь Всемирного Дня Пароля, давайте же разберемся как создать максимально безопасный пароль и предотвратить его взлом.

Проверьте свой пароль на надежность

Ниже список признаков ненадежного пароля. Если ваш пароль соответствует хотя бы одному из этих пунктов, вам следует поскорее его поменять.

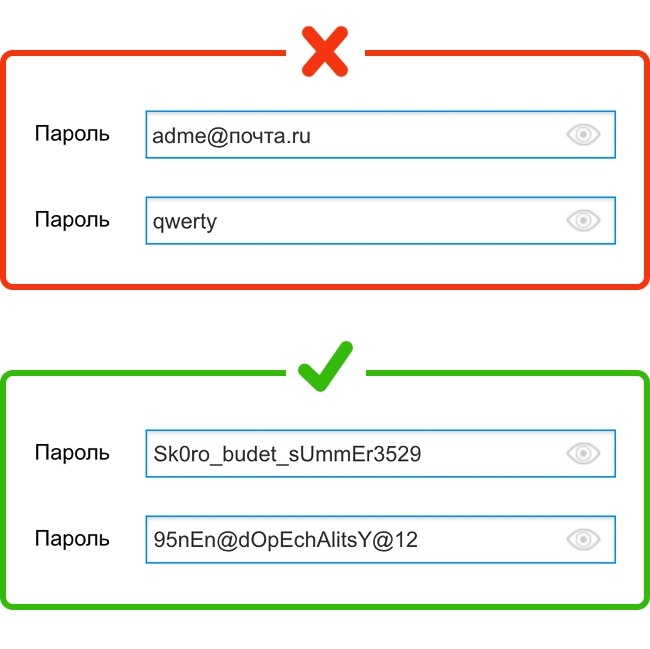

Видео дня- Вы используете простые буквосочетания или известные фразы: 123456, пароль, Iloveyou, 111111, qwerty, admin и т.

д.

д. - Ваш пароль содержит ваше имя, фамилию, номер телефона, имя любимого исполнителя и т.д.

- Ваш пароль состоит только из букв или цифр и содержит менее пяти символов.

- Вам нравится использовать одинаковые или соседние символы, такие как 222222, xcvbnm и популярные сокращения.

Создайте новый безопасный пароль

- В первую очередь следует отказаться от самых простых комбинаций клавиш. Если вы выберете qwerty, 12345 или другую простую последовательность букв или цифр, взломать ее не составит труда. Но если вы объедините несколько букв и числовых значений, например, 24qt3 пароль станет более надежным.

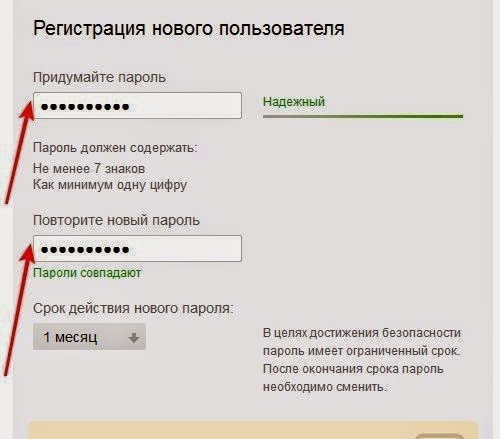

- Cейчас большинство сайтов не позволяют создавать короткие пароли, так как их легко взломать специальными программами. Для надежного пароля лучше использовать фразу. При этом чем уникальнее или абсурднее будет фраза, тем сложнее ее взломать, например, «цветокподводой».

- Не используйте предсказуемые числа, такие как даты, номера телефонов, номера дома, квартиры и т.

д. Кроме того, не используйте в паролях общеизвестные константы, такие как число Пи или последовательность Фибоначчи.

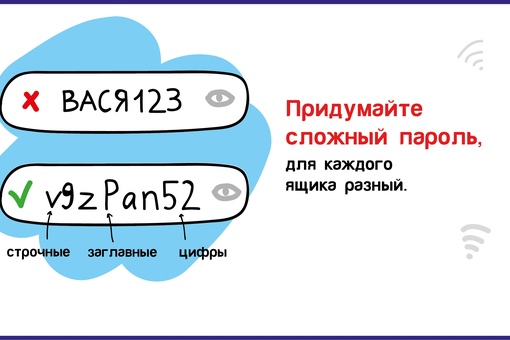

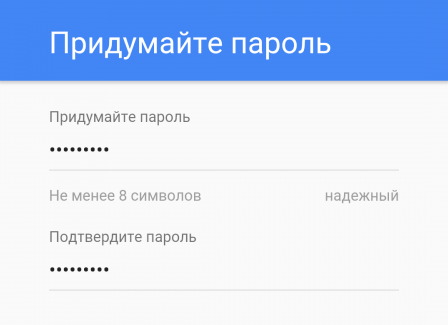

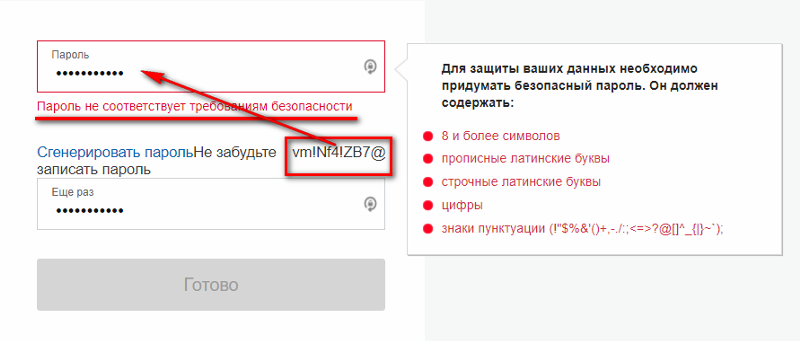

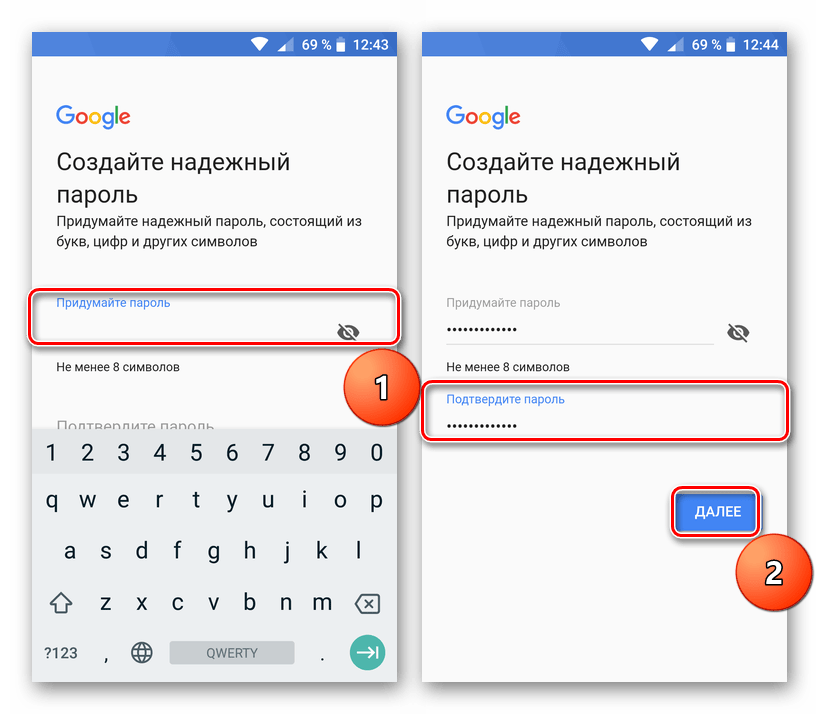

д. Кроме того, не используйте в паролях общеизвестные константы, такие как число Пи или последовательность Фибоначчи. - Самый безопасный пароль должен состоять не менее чем из 8 символов, содержать большие и маленькие буквы, цифры и дополнительные символы, доступные на клавиатуре, такие как /? !! <> [] {}. Но не заменяйте символы такими очевидными словами, как P@$$w0rd. Чем ближе пароль к случайной последовательности, тем сложнее его будет подобрать. Хороший пример — X29jk!O{.

- Если вы пользуетесь сервисом менеджера паролей, вам не нужно держать свои пароли в голове. Однако это не защитит вас от хакеров. Программы управления паролями просто хранят ваши пароли в безопасности для вашего удобства, чтобы вам не приходилось вводить их каждый раз при входе в свой аккаунт. Но это не значит, что злоумышленник не сможет получить ваш пароль к этому сервису.

- Используйте двухэтапную аутентификацию на важных сайтах, таких как PayPal, онлайн-банк, социальные сети. Да, это не всегда удобно, но зато надежно.

- Не используйте один пароль для разных сайтов. Например, если ваша учетная запись Facebook будет взломана, хакеры получат доступ к другим вашим учетным записям в социальных сетях. У каждой учетной записи должен быть свой пароль.

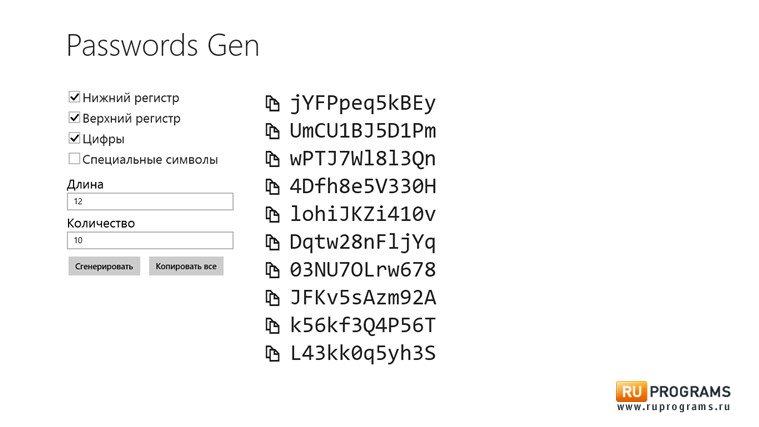

- Чтобы создать сложный пароль, вы можете использовать генератор паролей. Если вы им не доверяете, просто измените последние несколько символов.

- Не вводите свои пароли при использовании общедоступной точки доступа Wi-Fi.

- Периодически меняйте пароли. Даже если у вас надежный пароль, рекомендуется время от времени менять его в целях собственной безопасности.

Подытоживаем

Будьте осторожны со своими паролями. Не делитесь ими ни с кем и не сохраняйте записи на видном месте. Также не стоит хранить пароли в интернете или даже в отдельном файле на компьютере.

Кроме того, мы хотели бы отметить, что создание надежного пароля – не единственный способ защитить себя от хакеров. Вы также можете использовать виртуальную частную сеть, которая шифрует ваши данные и обеспечивает дополнительный уровень онлайн-безопасности. Вы можете попробовать VPN Сlient от Nektony, который предлагает бесплатный 7-дневный пробный период.

Вы можете попробовать VPN Сlient от Nektony, который предлагает бесплатный 7-дневный пробный период.

Ранее УНИАН делился рекомендациями, как правильно пользоваться смартфоном, чтобы батарея прослужила как можно дольше. Также делились нюансами о том, как правильно ставить смартфон на зарядку:

Вас также могут заинтересовать новости:

- Как откалибровать сенсор на Android: после этой процедуры смартфон станет более отзывчивым

- Какие настройки в смартфоне нужно скорее отключить: через них за вами могут следить

- Как раз и навсегда избавиться от надоедливой рекламы на Mac: самый быстрый способ

Как придумать и запомнить сложные пароли

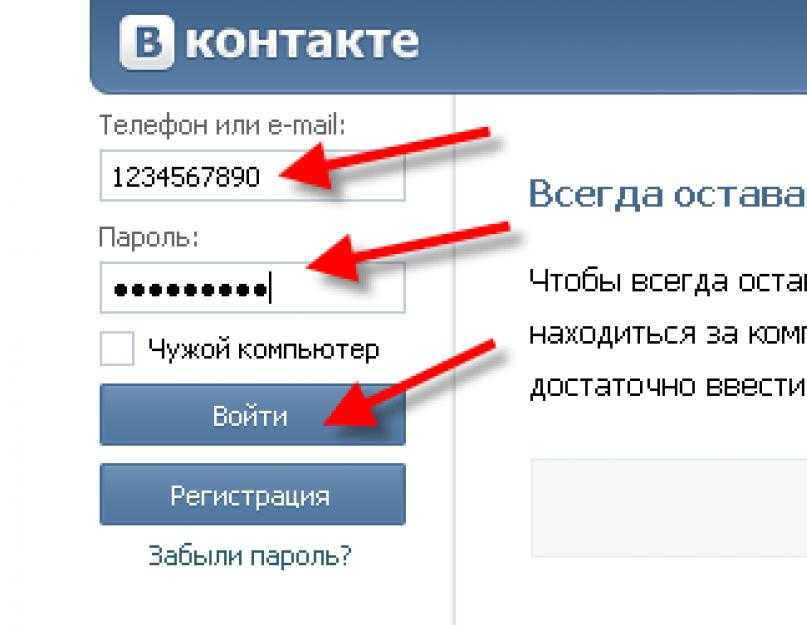

Большинство пользователей уже попадались на неприятные фразы типа «Неправильная пара логин-пароль», «Ваш аккаунт заблокирован за рассылку спама» и тому подобные. Причина обычно была в том, что пароли или были очень простыми для взлома, или же такие, которые легко забыть. И если в Одноклассниках или ВКонтакте это грозит лишь досадными неприятностями, то забытые или взломанные пароли на серьезных сайтах могут привести к очень неприятным последствиям — потере клиентов, прибыли, ценной информации или ее краже. и так далее.

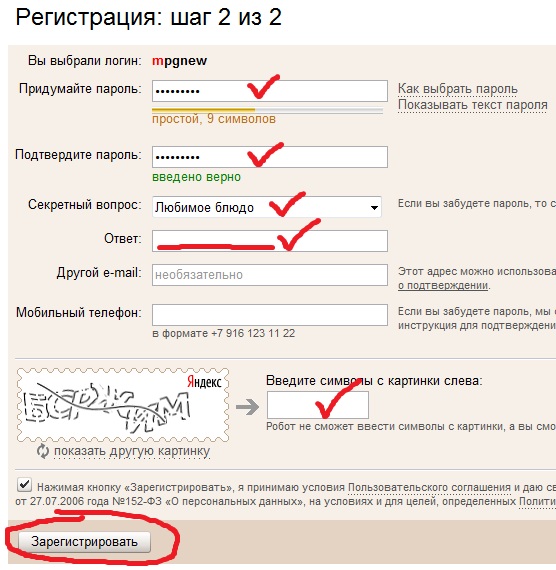

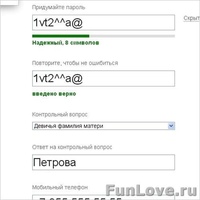

и так далее.4. Если предлагается указать номер телефона — обязательно укажите и подтвердите его, так как в случае форс-мажора он может оказаться единственным вариантом решения проблемы.

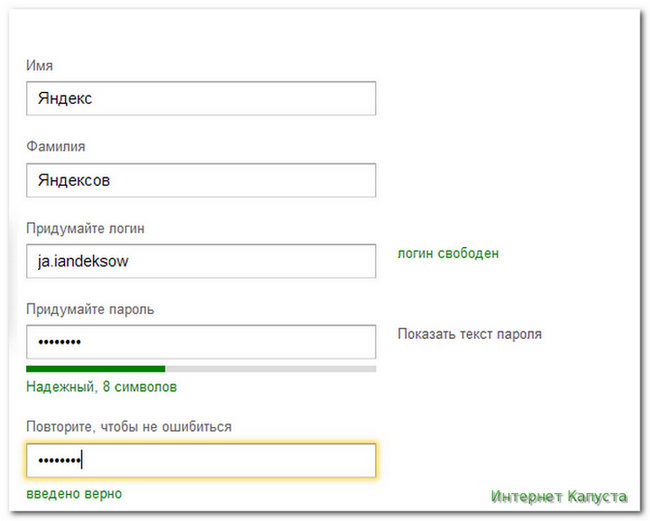

Достаточно, просто, правда? При проверке (например, на passwordmeter.com) созданные таким образом пароли показывают 100% надежности, а запомнить их очень легко. Согласно рекомендациям, желательно использовать еще и символы в верхнем регистре, но тогда такой пароль запомнить будет сложнее, хотя можно просто первую букву в п.2 сделать заглавной. Пароли, написанные русскими символами (кириллицей) использовать настоятельно не рекомендуется.

Стоит заметить, что в Интернете доступны разнообразные онлайн генераторы паролей, но использовать их не рекомендуется, так как тогда можно быть уверенным в двух вещах:

1. Хорошо то, что они очень надежны и их практически невозможно подобрать.

2. Плохо то, что в случае утери пароля Вы почти гарантировано не сможете его вспомнить и то, что указано в п. 1, теперь будет против Вас.

1, теперь будет против Вас.

Разные пароли на разных сайтах

Даже самый сложный пароль можно взломать если не перебором, то обманом — например, подсунув Вам фишинговую (ненастоящую, поддельную) страницу, которой Вы сами скажете и свой логин, и свой пароль. После этого программа-взломщик или злоумышленник смогут спокойно зайти на все остальные Ваши сервисы под этим же паролем, поэтому рекомендуется на разных сайтах использовать разные пароли — если один все же будет взломан на одном сайте, он же не подойдет для входа на другой. К сожалению, большинство пользователей используют один «универсальный» пароль.Как запомнить один пароль, мы разобрались выше, но как запомнить разные пароли на разных сайтах? Очень просто — в конце, начале или внутри основного пароля дописывайте несколько букв, с которыми у Вас ассоциируется сервис, например, ВКонтакте — vk или v, Одноклассники — ok, Mail.ru — mail, Yandex.ru — yandex, Skype — sk или s и т.д. В итоге у Светы на Одноклассниках будет пароль ok+(svetaleta1985)+, а на Яндексе пароль yandex+(svetaleta1985)+. Просто, надежно и не нужно помнить ничего лишнего.

Просто, надежно и не нужно помнить ничего лишнего.

Периодическое изменение паролей

Чем более старые пароли — тем выше вероятность их утечки (троянские программы, фишинговые страницы, обычная невнимательность пользователей), поэтому Майкрософты рекомендуют периодически их менять. Все это конечно же правильно, но они не говорят, как запомнить новые пароли, когда привык к старым. Как вариант, можно менять их раз в году, добавляя в конец пароля текущий год, например, пароль yandex+(svetaleta1985)+ в 2014 году будет yandex+(svetaleta1985)+14, в 2015 году yandex+(svetaleta1985)+15 и так дальше. Формально это будет уже новый пароль, подобрать который будет так же сложно, как и предыдущий, а запоминать каждый раз по-новой не понадобится.Согласно последних исследований, общие ежегодные финансовые потери от кражи паролей приблизительно равны оплате труда всех пользователей по их изменению раз в год, поэтому менять их чаще нет смысла.

Как надежно запомнить сложные пароли?

Память человека обладает такой особенностью, как забывать, в том числе то, что нельзя забывать никогда, например, пин-коды банковских карт, дату рождения тещи и, естественно, пароли. По известному всем закону забывчивость проявляется избирательно и обычно в тот момент, когда меньше всего нужно, поэтому при всей сравнительной легкости запоминания созданных выше паролей их все-таки не мешало бы и записать. Но что делать, если кто-то случайно найдет или специально «возьмет почитать» секретный блокнот с паролями? На этот случай их полезно записывать в измененном виде, стандартном для всех своих паролей. Например, перед или после каждого настоящего пароля записывать неразрывно набор произвольных символов или число стандартной длины. Например, реальный пароль +(svetaleta1985)+ записываем как megasonex+(svetaleta1985)+. В случае, если пароль забылся, просто находим блокнотик, отнимаем первые или последние символы и получаем настоящий пароль. Если же пароль попробует внести кто-то другой, то вряд ли он догадается о такой маленькой хитрости.

По известному всем закону забывчивость проявляется избирательно и обычно в тот момент, когда меньше всего нужно, поэтому при всей сравнительной легкости запоминания созданных выше паролей их все-таки не мешало бы и записать. Но что делать, если кто-то случайно найдет или специально «возьмет почитать» секретный блокнот с паролями? На этот случай их полезно записывать в измененном виде, стандартном для всех своих паролей. Например, перед или после каждого настоящего пароля записывать неразрывно набор произвольных символов или число стандартной длины. Например, реальный пароль +(svetaleta1985)+ записываем как megasonex+(svetaleta1985)+. В случае, если пароль забылся, просто находим блокнотик, отнимаем первые или последние символы и получаем настоящий пароль. Если же пароль попробует внести кто-то другой, то вряд ли он догадается о такой маленькой хитрости.Важно: практически все серьезные сайты имеют возможность восстановить пароль по телефону, поэтому при регистрации не забудьте его указать в регистрационных данных. Не рекомендуется указывать свой телефон на сомнительных и развлекательных сайтах.

Не рекомендуется указывать свой телефон на сомнительных и развлекательных сайтах.

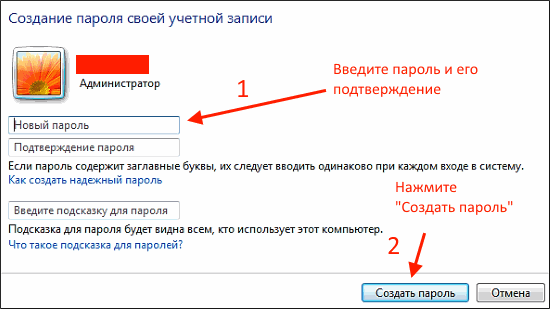

Что делать, если пароль все-таки забыт или взломан?

Главное — не паниковать, так как обычно Вы рискуете всего лишь потерять доступ на некоторое время к паре десятков своих фотографий и скольким же непрочитанным сообщениям почти ни о чем. Далее нужно попытаться восстановить пароль любым доступным способом (восстановить по секретному вопросу, с помощью телефона, обращение в техподдержку) — что-то обычно сработает, далее зайти под временным паролем и сразу же изменить на более сложный. И сделать выводы на будущее, потому что иногда потеря или взлом пароля равняются потере кошелька, паспорта и водительских прав одновременно, так что будьте внимательны, когда их создаете и к выбору мест, где они хранятсяЕсли понравилась статья, то поделитесь с теми, кому она нужна. Спасибо

Как угадать пароль любой учетной записи [20 простых способов]

Вы хотите угадать пароль или даже взломать пароль своего партнера, или хотите найти несколько простых комбинаций, чтобы взломать пароль Instagram или взломать пароль Facebook или просто любой пароль. .??

.??

Не бойся, мы тебя прикроем. Наше исчерпывающее руководство по угадыванию и взлому пароля, несомненно, поможет вам во взломе и переборе..!!!

Людям в среднем приходится запоминать 7/8 паролей, поэтому лучше всего использовать простой для запоминания пароль, на что мы и рассчитываем, так как угадывать его будет намного удобнее и быстрее.

Рекомендуем прочитать: Как взломать Whatsapp

Задумывались ли вы об общих паролях, которые люди или ваша девушка/парень могут легко угадать и использовать, что привело к взлому паролей?

Согласно исследованию, 27% людей имеют пароли с последовательными буквами и цифрами, такими как «12345» или «abcd» и так далее, что делает взлом паролей очень простым.

Не говоря уже о таких паролях, как неправильный пароль, abc123, пароль, «iloveyou», qwerty, 1111111 и т. д.

Что ж, остальные люди не такие умные, но их пароли к учетным записям в социальных сетях, такие как пароль Facebook или пароль Instagram, немного сложно угадать и взломать. Только 19% людей имеют сложные пароли, и их сложно взломать даже с помощью алгоритма. Сложный пароль в основном состоит из прописных букв, строчных букв и специальных символов.

Только 19% людей имеют сложные пароли, и их сложно взломать даже с помощью алгоритма. Сложный пароль в основном состоит из прописных букв, строчных букв и специальных символов.

Итак, сегодня у нас есть 16 общих идей для паролей большинства учетных записей людей, чтобы угадать пароль. Эти идеи в целом, следовательно, могут быть расширены или изменены соответственно, чтобы взломать пароль.

1. Используйте номер мобильного телефона для взлома пароля-

Люди сохраняют свой номер мобильного телефона или номер мобильного телефона своего близкого человека в качестве пароля. Попробуйте угадать пароль с разных телефонных номеров, и вам может повезти на одном из них.

Существует высокая вероятность того, что это может быть пароль, поскольку люди при регистрации учетной записи в основном используют номер мобильного телефона в качестве имени пользователя и пароля, чтобы избежать путаницы и легко запомнить личные вещи.

Это очень распространенный метод взлома пароля Instagram или взлома пароля Facebook, который вы можете попробовать и, возможно, вам повезет.

Например, 7895461256 или 7894246895 Люди сохраняют это как пароль..!!!

2. Псевдоним/дата рождения-

Это может показаться простым или даже глупым, но сочетание никнейма и даты рождения является довольно распространенным, широко используемым и легко угадываемым паролем.

Вам нужно найти их никнейм и дату рождения, чтобы можно было опробовать их в разных сочетаниях. У одного человека может быть несколько прозвищ. Иногда эти прозвища от матери, отца или даже бойфренда и подруги. Так что, возможно, вы захотите попробовать все прозвища, которые сможете найти.

Это может показаться немного странным, но это так. Поскольку никнейм людей обычно известен очень небольшому количеству людей, он наверняка делает надежный пароль.

например: rocky1985, chinu1997 и т.д.

3. Номер телефона партнера/любовника —

Ранее я уже говорил вам о номерах телефонов, но это совершенно новая категория. Многие люди, особенно любовники, хранят номер телефона своего партнера в качестве пароля, так как по ним его трудно угадать и легко запомнить.

Это может быть пароль, которым они оба пользуются, поэтому запоминать его естественно, но здесь людям становится легко использовать или угадывать пароль.

Это проще всего использовать, когда вы хотите взломать пароль Instagram или взломать пароль Facebook.

например, 7412356894, 8456128654

4. Попробуйте взломать пароль имени партнера —

Если номер телефона не работает, то попробуйте ввести имена их партнеров с их вонами в разных комбинациях. Это может сработать в случае любовников или супружеской пары, но некоторые из них являются исключением.

Небольшое количество людей, но некоторые люди хранят эти типы паролей по бог знает какой причине (паршивая идея, однако!).

например, priya007, iluvpriya, iloveemma, и этот список можно продолжать бесконечно.

Хочу взломать WhatsApp — лучший способ взломать WhatsApp: веб-эксплойт и эмоционально привязаны к нему. Попробуйте номер велосипеда, а иногда и название велосипеда в комбинации.

Иногда этот метод оказывается очень точным, чтобы взломать пароль Instagram или взломать пароль Facebook.

Люди привязаны к своим транспортным средствам, особенно мальчики. Первый велосипед или автомобиль имеет особое место или сказал эмоциональную привязанность. Попробуйте использовать его в качестве пароля с именем в пре- или пост-позиции.

например: mh36a902 , caer57 и т.д.

6.Неиспользуемый/Старый номер телефона родителей или братьев-

Многие люди не меняют свои пароли с самого начала мира; следовательно, есть небольшой шанс, что их старый номер телефона по-прежнему остается их текущим паролем, даже если они меняют свой номер телефона.

Возможно, вы много раз видели идею номера телефона, но если вы проверите пароли людей, вы можете быть шокированы. Номер телефона является одним из самых популярных паролей, которые люди использовали все время.

например, 8464984647

7. Имя питомца для взлома пароля-

Это самый простой способ. Если человек любит животных или у него есть домашний питомец, например кошка или собака, попробуйте и его имена.

Если человек любит животных или у него есть домашний питомец, например кошка или собака, попробуйте и его имена.

А здесь у нас много любителей животных (НЕ ИЗ INSTAGRAM BIO), настоящих. Они используют имя своего питомца в качестве пароля, как странный, но полный метод доказательства из-за небрежности к имени питомца в качестве пароля.

например, sweetu007, sweetypie, micky21 и т. д.

8. Имя самого близкого человека —

Как и в случае с телефонными номерами, люди сохраняют имя ближайшего человека в качестве пароля. Этот человек может быть членом семьи, первой любовью или лучшим другом. Это обычная практика, я не шучу.

Это может показаться не таким эффективным методом взлома пароля Instagram или взлома пароля Facebook, но вы будете удивлены.

например, samueladam, adam007 и т. д.

9. Имя + Любимое/счастливое число-

Люди часто верят в любимое число и сохраняют его в качестве пароля, например, пароль моей учетной записи был «ryder7797» в течение длительного времени, а 7 — мое счастливое число (это было в моем случае, но теперь мое пароль более сложный?)

Хотя я изменил его на новый, другие, возможно, не изменили его, поэтому следите за этой опцией. Это счастливое число имеет значение для многих людей (точно не знаю причину, но это нормально).

Это счастливое число имеет значение для многих людей (точно не знаю причину, но это нормально).

Вам также может быть интересно: Как взломать пароль Windows.

10. Имя партнера + Любимое/счастливое число-

То же, что и выше, только их имя заменяется именем их любимого человека, таким как имя их парня или девушки и счастливое число.

Это один из любимых и широко используемых вариантов, так что попробуйте и этот,

например, riya007 или radhu1997

11. Имя партнера + собственное имя + счастливый номер-

возможно, использовали раньше или использовали его прямо сейчас, но это всегда стоит того. Это может помочь вам легко взламывать пароли.

Это очень распространенный метод взлома пароля Instagram или взлома пароля Facebook, который вы можете попробовать и, возможно, вам повезет.

например, samshriarch или riteshron07 и т. д.

12. Пароль + @123/@321-

@123 или @321 по-прежнему входит в список 10 самых распространенных паролей, потому что их легко запомнить и они соответствуют критериям добавления специального символа в пароль.

Например, ryder@123 или ryder@321$$ и т.д.

13. Верхний и нижний регистр для взлома пароля-

Многим людям трудно запомнить пароли со случайной заглавной и строчной буквами, поэтому они часто сохраняют первую и последнюю буквы заглавными, а остальные строчными или наоборот.

например, RydeRSdw007

14. Любимая кинозвезда/песня/фильм-

Люди многое связывают с этим… Многие используют имя любимого музыканта или актера в качестве пароля, например, Mjadam1997 и т.д.

9002 4 15. Любимый город имена-

Насколько мне известно, эти города являются местом назначения мечты людей; следовательно, они хранят их как пароли. Это увеличивает вероятность взлома, поэтому вы можете оставить эту опцию закрытой, например, Mumbai9.23, amsterville, iluvcal007 и т. д.

16. Имя, обратное паролю взлома —

Популярный трюк, используемый многими, чтобы затруднить подбор паролей. Еще легко взломать. В основном имя или сочетание имени пишется наоборот.

Это очень распространенный метод взлома пароля Instagram или взлома пароля Facebook.

например, rakmO007, tajar1997@$$ и т. д.

17. Использование подсказок-

Всякий раз, когда вы зацикливаетесь на идее пароля, воспользуйтесь подсказкой. Эта подсказка предназначена для пароля или, по крайней мере, связана с ним. Например, моя подсказка для пароля в Facebook за последние несколько лет была «Три места, которые вы хотите посетить», и это известно только мне и моей семье.

Попробуйте подсказки для пароля, вы не получите точный пароль по этому, но хотя бы какое-то представление, с чего вы можете начать угадывать.

18. Контрольные вопросы-

Люди склонны забывать свой пароль, если не используют его какое-то время, и обычно это случается постоянно со всеми. Итак, при регистрации они задают секретный вопрос. Этот контрольный вопрос не всегда личный, но это то, что они не забывают легко. Например, «Как называется ваша первая школа?» или «Какое отчество твоего отца».

У этих типов вопросов есть конкретный ответ, который не известен многим людям, возможно, горстке, например, семье и близким друзьям, так что думаю, игра с паролем может просто сработать здесь.

В социальных сетях, таких как Instagram, много людей, поэтому найти подходящее имя пользователя довольно сложно. Будет практически невозможно получить желаемое имя пользователя в первой пробной версии. Так что теперь имена социальных сетей содержат специальные символы, такие как @, $ или что-то еще с эмодзи, и все это немного усложняет.

Никто не использует одно и то же имя пользователя и пароль для своих учетных записей в социальных сетях. Теперь это делает пароль простым, но скрытым. Это как прятаться у всех на виду, но мы проигнорировали это. Иногда этот трюк срабатывает, особенно для людей, которые умны и глупы одновременно.

20. Торговая марка —

Вы постоянно встречаете людей, лояльных к одной торговой марке. Может быть, вы один из них. Люди любят демонстрировать свою лояльность к бренду (хотя и не каждый раз).

Люди любят демонстрировать свою лояльность к бренду (хотя и не каждый раз).

Попробуйте те же приемы, что и при подборе пароля, чтобы получить правильный пароль. В этом есть большой шанс, но вы никогда не знаете, и может просто повезти, и вы сможете взломать его.

Например, если у человека есть айфон, то можно попробовать что-то связанное с айфоном или яблоком. Это работает только для немногих людей, но возможность присутствует.

Это были некоторые распространенные методы угадывания. Может быть вероятность того, что вы взломаете чужой пароль, но вы, конечно, хотите быть осторожным и держать это в секрете.

Чтобы быть в безопасности от хакеров научитесь защищать свою учетную запись . Чтобы узнать больше нажмите здесь

Удачного взлома, ребята..!!

как хакеры получают ваши пароли?

Когда вы покупаете по ссылкам на нашем сайте, мы можем получать партнерскую комиссию. Вот как это работает.

Вот как это работает.

Как хакеры получают ваши пароли? Это простой вопрос с не очень простым ответом. Пароли были популярным методом защиты цифровой жизни человека от посторонних в течение многих лет. Взломщики паролей часто очень мотивированы, потому что они знают, что то, что они крадут, может привести их к сокровищам данных, таких как банковские реквизиты, записи клиентов и многое другое. Однако по мере того, как криптография и биометрия становились все более доступными, недостатки этого простого метода аутентификации становились все более заметными.

Стоит принять во внимание роль утечки пароля в одной из самых громких историй кибербезопасности последнего времени — взломе SolarWinds. Выяснилось, что «solarwinds123», пароль, созданный и утекший стажером, был общедоступен через частный репозиторий GitHub с июня 2018 года, что позволило хакерам спланировать и осуществить масштабную атаку на цепочку поставок.

Даже если бы пароль не был раскрыт и не стал общедоступным, инструменты хакера не заняли бы много времени, чтобы взломать систему безопасности или даже угадать пароль. Как сказала в то время американский политик Кэти Портер, большинство родителей используют более надежные пароли, чтобы их дети не «смотрели слишком много YouTube на своем iPad».

Как сказала в то время американский политик Кэти Портер, большинство родителей используют более надежные пароли, чтобы их дети не «смотрели слишком много YouTube на своем iPad».

Эти типы слабых паролей не редкость. Недавние исследования NCSC показали, что примерно каждый шестой человек использует имена своих питомцев в качестве паролей, а каждый третий использует один и тот же пароль на нескольких веб-сайтах и учетных записях.

Чтобы проиллюстрировать, как может выглядеть надежный пароль, мы собрали 12 основных методов взлома паролей, используемых злоумышленниками, которые позволят вам и вашему бизнесу лучше подготовиться к возможным атакам.

1. Фишинг

(Изображение предоставлено Shutterstock) Фишинг является одним из наиболее распространенных методов кражи паролей, используемых в настоящее время, и часто используется для других типов кибератак. Основанный на тактике социальной инженерии, его успех основан на способности обмануть жертву с помощью, казалось бы, законной информации, действуя со злым умыслом.

Компании прекрасно осведомлены о широко распространенных попытках фишинга в отношении своих сотрудников и часто проводят внутренние тесты на фишинг, как с явным уведомлением, так и с невольными лицами. Обычно фишинг осуществляется по электронной почте, но успех в фишинге также может быть достигнут с помощью других форм связи, таких как текстовые SMS-сообщения, известные как «смишинг».

Фишинг обычно включает в себя отправку электронного письма получателю с намерением обманом заставить его перейти по вредоносной ссылке или загрузить вредоносное ПО. Во многих случаях орфографические ошибки или необычное форматирование будут явным признаком того, что что-то не так, однако самые изощренные атаки будут делать все возможное, чтобы казаться законными. В некоторых редких случаях вы даже можете увидеть атаки, объединяющие существующие потоки электронной почты.

Оттуда злоумышленники попытаются подтолкнуть пользователя к загрузке и открытию вредоносного документа или файла другого типа (обычно вредоносного ПО) в рамках более широкой попытки кражи данных. Это может быть кража паролей, заражение пользователя программой-вымогателем или даже создание скрытого бэкдора в среде жертвы для облегчения будущих атак.

Это может быть кража паролей, заражение пользователя программой-вымогателем или даже создание скрытого бэкдора в среде жертвы для облегчения будущих атак.

СВЯЗАННЫЕ РЕСУРСЫ

Долгий путь к обеспечению готовности к программам-вымогателям

Знакомство с большей правдой

БЕСПЛАТНАЯ ЗАГРУЗКА

Компьютерная грамотность с годами выросла и многие пользователи хорошо обучены тому, как обнаружить фишинговое электронное письмо. . Контрольные подсказки теперь широко известны, и люди знают, когда и как сообщить о подозрительном электронном письме на работе. Только самые лучшие кампании действительно убедительны, как, например, вышеупомянутые кампании по взлому электронной почты.

Электронные письма от предполагаемых принцев Нигерии, ищущих наследника, или фирм, действующих от имени богатых умерших родственников, в наши дни немногочисленны, хотя вы все еще можете найти странные, дико экстравагантные заявления то здесь, то там.

Наш недавний фаворит — дело о первом нигерийском астронавте, который, к сожалению, потерялся в космосе и нуждается в нас в качестве посредника для перевода 3 миллионов долларов Российскому космическому агентству, которое, по-видимому, совершает обратные полеты.

Говоря о социальной инженерии, это обычно относится к процессу обмана пользователей, заставляющего их поверить в то, что хакер является законным агентом. Обычная тактика хакеров заключается в том, чтобы звонить жертве и изображать из себя службу технической поддержки, запрашивая такие вещи, как пароли доступа к сети, чтобы оказать помощь. Это может быть так же эффективно, если делать это лично, используя фальшивую униформу и документы, хотя в наши дни это встречается гораздо реже.

Успешные атаки социальной инженерии могут быть невероятно убедительными и очень прибыльными, как это было в случае, когда генеральный директор британской энергетической компании потерял 201 000 фунтов стерлингов из-за хакеров после того, как они обманули его с помощью инструмента искусственного интеллекта, который имитировал голос его помощника.

3. Вредоносное ПО

Кейлоггеры, экранные скребки и множество других вредоносных инструментов подпадают под определение вредоносных программ, предназначенных для кражи личных данных. Наряду с вредоносным программным обеспечением с высокой степенью разрушительной активности, таким как программы-вымогатели, которые пытаются заблокировать доступ ко всей системе, существуют также узкоспециализированные семейства вредоносных программ, нацеленных конкретно на пароли.

Кейлоггеры и им подобные — одни из самых эффективных инструментов, которые хакеры могут использовать для получения доступа к паролям. Они будут записывать действия пользователя, будь то нажатия клавиш или снимки экрана, которые затем передаются хакеру. Некоторые вредоносные программы даже активно ищут в системе пользователя словари паролей или данные, связанные с веб-браузерами.

4. Атака полным перебором

Атака полным перебором — это своего рода общий термин, относящийся к множеству относительно несложных методов, которые часто основаны на методе проб и ошибок.

Атака грубой силой часто может принимать форму взломщика, делающего обоснованные предположения. Например, имя пользователя может быть уже известно, и злоумышленник может даже знать жертву лично, поэтому предположения, связанные с известными датами рождения, любимыми спортивными командами и именами членов семьи, могут дать подсказки для правильного пароля, например LiverpoolFC9.7.

Они чем-то похожи на атаки по словарю (поясняются ниже), но часто им не хватает сложности, автоматизации и вычислительной сложности.

5. Атака по словарю

(Изображение предоставлено Shutterstock) Атаки по словарю аналогичны методам грубой силы, но включают в себя хакеров, запускающих автоматические сценарии, которые берут списки известных имен пользователей и паролей и последовательно помещают их в систему входа. Это означает, что каждое имя пользователя должно быть проверено на соответствие каждому возможному паролю, прежде чем можно будет попытаться использовать следующее имя пользователя для каждого возможного пароля.

Этот метод требует больших вычислительных ресурсов и, как следствие, занимает довольно много времени. При использовании самых строгих стандартов шифрования паролей время проведения атаки по словарю часто увеличивается до неприемлемого уровня.

Есть опасения, что появление квантовых вычислений может сделать пароли бесполезными, учитывая вычислительную мощность, которой они обладают, и даже оборудование потребительского класса также угрожает паролям. Например, было показано, что графическому процессору Nvidia RTX 4090 требуется менее часа, чтобы взломать каждый восьмизначный пароль при одновременном запуске восьми из них. Это около 200 миллиардов различных вариантов, включая различные заглавные буквы, символы и цифры, расположенные в разном порядке в пароле.

6. Атака по маске

(Изображение предоставлено Shutterstock) В то время как атаки по словарю используют списки всех возможных комбинаций фраз и слов, атаки по маске гораздо более специфичны по своему масштабу, часто уточняя предположения на основе символов или чисел — обычно основанных в существующих знаниях.

Например, если хакер знает, что пароль начинается с цифры, он сможет настроить маску так, чтобы пробовать только эти типы паролей. Длина пароля, расположение символов, наличие специальных символов или количество повторений одного символа — это лишь некоторые из критериев, которые можно использовать для настройки маски.

Цель состоит в том, чтобы резко сократить время, необходимое для взлома пароля, и удалить любую ненужную обработку.

7. Атака на радужную таблицу

Всякий раз, когда пароль хранится в системе, он обычно шифруется с использованием «хэша» или криптографического псевдонима, что делает невозможным определение исходного пароля без соответствующего хэша. Чтобы обойти это, хакеры поддерживают и совместно используют каталоги, в которых записаны пароли и соответствующие им хэши, часто созданные из предыдущих взломов, что сокращает время, необходимое для взлома системы (используется при атаках методом грубой силы).

Радужные таблицы делают еще один шаг вперед, так как вместо того, чтобы просто предоставлять пароль и его хэш, они хранят предварительно скомпилированный список всех возможных версий открытого текста зашифрованных паролей на основе алгоритма хеширования. Затем хакеры могут сравнить эти списки с любыми зашифрованными паролями, которые они обнаружат в системе компании.

Затем хакеры могут сравнить эти списки с любыми зашифрованными паролями, которые они обнаружат в системе компании.

Большая часть вычислений выполняется до атаки, что значительно упрощает и ускоряет запуск атаки по сравнению с другими методами. Недостатком для киберпреступников является то, что огромное количество возможных комбинаций означает, что радужные таблицы могут быть огромными, часто размером в сотни гигабайт.

8. Сетевые анализаторы

Сетевые анализаторы — это инструменты, которые позволяют хакерам отслеживать и перехватывать пакеты данных, отправляемые по сети, и поднимать содержащиеся в них незашифрованные пароли.

Такая атака требует использования вредоносных программ или физического доступа к сетевому коммутатору, но может оказаться очень эффективной. Он не основан на использовании системной уязвимости или сетевой ошибки и поэтому применим к большинству внутренних сетей. Также принято использовать сетевые анализаторы как часть первой фазы атаки, за которой следуют атаки грубой силы.

Разумеется, предприятия могут использовать эти же инструменты для сканирования собственных сетей, что может быть особенно полезно для диагностики или устранения неполадок. Используя сетевой анализатор, администраторы могут определить, какая информация передается в виде обычного текста, и применить политики, чтобы предотвратить это.

Единственный способ предотвратить эту атаку — защитить трафик, направив его через VPN или что-то подобное.

9. Паутина

СВЯЗАННЫЕ РЕСУРСЫ

Долгий путь к готовности к программам-вымогателям

Знакомство с большей правдой

БЕСПЛАТНАЯ ЗАГРУЗКА

Спайдеринг — это процесс, при котором хакеры тщательно изучают свои цели, чтобы получить учетные данные на основе их активности. Этот процесс очень похож на методы, используемые при фишинговых атаках и атаках с использованием социальной инженерии, но требует от хакера гораздо большего объема работы, хотя в результате он, как правило, более успешен.

То, как хакер может использовать поиск, зависит от цели. Например, если целью является крупная компания, хакеры могут попытаться получить внутреннюю документацию, такую как справочники для новичков, чтобы понять, какие платформы и безопасность использует цель. Именно в них вы часто найдете руководства по доступу к определенным службам или заметки об использовании офисного Wi-Fi.

Компании часто используют пароли, которые каким-то образом связаны с их бизнес-деятельностью или брендом, главным образом потому, что это облегчает запоминание сотрудниками. Хакеры могут использовать это, изучая продукты, которые создает бизнес, чтобы составить список возможных комбинаций слов, которые можно использовать для поддержки атаки грубой силы.

Как и в случае со многими другими методами из этого списка, процесс сканирования обычно поддерживается средствами автоматизации.

10. Взлом в автономном режиме

Важно помнить, что не все взломы происходят через интернет-соединение. Фактически, большая часть работы выполняется в автономном режиме, особенно потому, что большинство систем устанавливают ограничения на количество догадок, разрешенных до блокировки учетной записи.

Фактически, большая часть работы выполняется в автономном режиме, особенно потому, что большинство систем устанавливают ограничения на количество догадок, разрешенных до блокировки учетной записи.

Взлом в автономном режиме обычно включает в себя процесс расшифровки паролей с использованием списка хэшей, которые, вероятно, были взяты из недавней утечки данных. Без угрозы обнаружения или ограничений формы пароля хакеры могут не торопиться.

Конечно, это можно сделать только после того, как первоначальная атака была успешно запущена, будь то получение хакером повышенных привилегий и доступ к базе данных, использование атаки с внедрением SQL или наткнувшись на незащищенный сервер.

11. Сёрфинг через плечо

Далеко не самый технически сложный метод в этом списке, сёрфинг через плечо является одним из самых элементарных, но эффективных методов, доступных хакерам, при условии правильного контекста и цели.

Несколько самоочевидно, серфинг через плечо просто показывает, как хакеры заглядывают через плечо потенциальной цели, пытаясь визуально отследить нажатия клавиш при вводе паролей. Это может происходить в любом общественном месте, например, в кафе, или даже в общественном транспорте, например, в самолете. Сотрудник может получить доступ к Интернету в полете, чтобы выполнить задачу перед посадкой, а хакер может сидеть рядом, высматривая возможность, например, записать пароль к учетной записи электронной почты.

Это может происходить в любом общественном месте, например, в кафе, или даже в общественном транспорте, например, в самолете. Сотрудник может получить доступ к Интернету в полете, чтобы выполнить задачу перед посадкой, а хакер может сидеть рядом, высматривая возможность, например, записать пароль к учетной записи электронной почты.

Если вы работаете в общественных местах на регулярной или даже полурегулярной основе, стоит подумать об использовании устройства, оснащенного технологией, которая не позволит посторонним глазам увидеть, что на дисплее. Например, EliteBook от HP часто поставляется с возможностью настройки устройства с экраном конфиденциальности Sure View. Другие сторонние варианты также доступны в интернет-магазинах, их можно просто разместить на дисплеях большинства ноутбуков, и они также доступны по цене.

12. Угадай

Если ничего не помогает, хакер всегда может попытаться угадать ваш пароль. Хотя существует множество менеджеров паролей, которые создают строки, которые невозможно угадать, многие пользователи по-прежнему полагаются на запоминающиеся фразы. Они часто основаны на хобби, домашних животных или семье, большая часть которых часто содержится на тех самых страницах профиля, которые пытается защитить пароль.

Они часто основаны на хобби, домашних животных или семье, большая часть которых часто содержится на тех самых страницах профиля, которые пытается защитить пароль.

Как защитить свой пароль от хакеров

Лучший способ свести на нет многие из перечисленных здесь методов — поддерживать эффективную гигиену паролей. Что представляет собой надежный пароль, может варьироваться в зависимости от того, с кем вы разговариваете, но мы рекомендуем сделать пароль как можно более сложным, используя различные цифры, буквы разных регистров и символы.

Что так же важно, как и сам код, так это умение использовать разные пароли для каждой вашей учетной записи. Независимо от того, насколько надежным является пароль, утечка данных поставит под угрозу вашу учетную запись и, следовательно, любые другие учетные записи, использующие этот пароль.

Естественно, запомнить даже небольшое количество сложных паролей будет непросто, поэтому мы рекомендуем использовать менеджер паролей. Многие из них бесплатны или входят в состав пакетов кибербезопасности и могут быть внедрены в бизнесе в качестве стандартной практики.

д.

д. д. Кроме того, не используйте в паролях общеизвестные константы, такие как число Пи или последовательность Фибоначчи.

д. Кроме того, не используйте в паролях общеизвестные константы, такие как число Пи или последовательность Фибоначчи.