Как заблокировать определенные IP-адреса на маршрутизаторах TP-Link

Ручные настройки маршрутизатора /

Застрял и нужна помощь?

Поговори с человеком

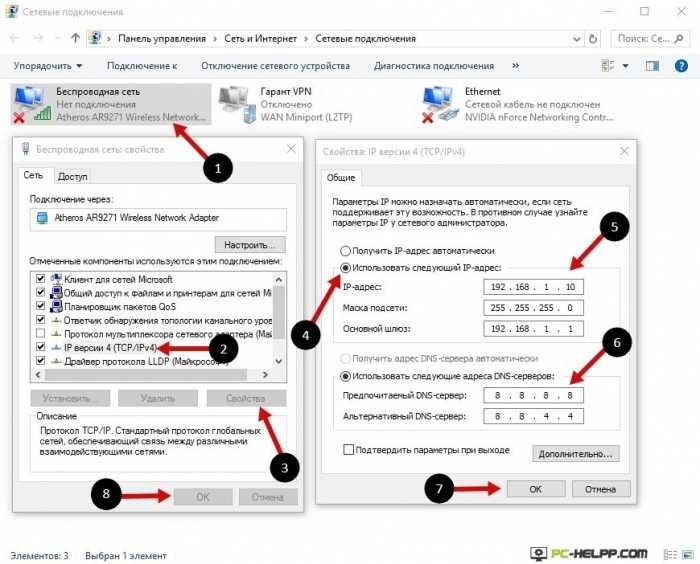

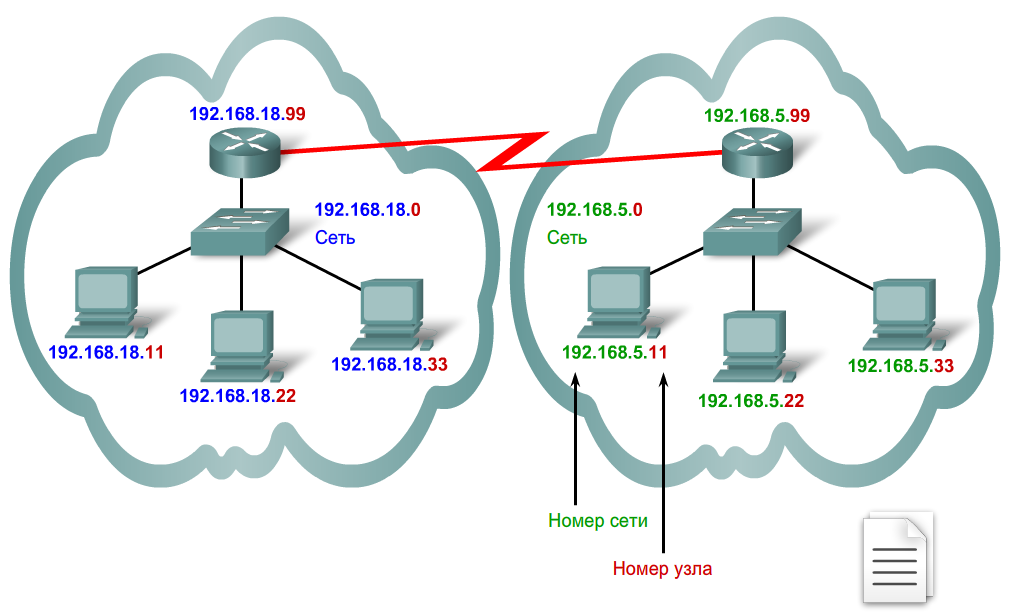

Некоторые потоковые службы будут работать более надежно, если вы заблокируете определенные IP-адреса на своем маршрутизаторе. Это руководство покажет вам как заблокировать определенные IP-адреса на маршрутизаторах TP-Link, используя в качестве примера два адреса DNS-сервера Google (8.8.8.8 и 8.8.4.4).

Чтобы заблокировать определенные IP-адреса на вашем маршрутизаторе TP-Link, вам необходимо установить некоторые специальные правила маршрутизации. Эти правила гарантируют, что ваш сетевой трафик не будет проходить через указанные вами IP-адреса..

- Когда маршрутизатор подключен к Интернету, перейдите на 192.168.2.1 (или 192.168.1.1 или 192.168.0.1). Если вы застряли, см. Инструкции по поиску шлюза маршрутизатора..

- Войдите с вашим именем пользователя и паролем маршрутизатора.

Имя пользователя и пароль по умолчанию обычно админ и админ.

Имя пользователя и пароль по умолчанию обычно админ и админ. - В верхней части страницы нажмите на продвинутый табуляция.

- На боковой панели перейдите к сеть > Продвинутая маршрутизация.Если вы используете старую версию панели мониторинга маршрутизатора, нажмите Продвинутая маршрутизация > Статический список маршрутизации.

- Под статическая маршрутизация, щелчок + добавлять.Если вы используете старую версию панели мониторинга маршрутизатора, нажмите Добавить новое…

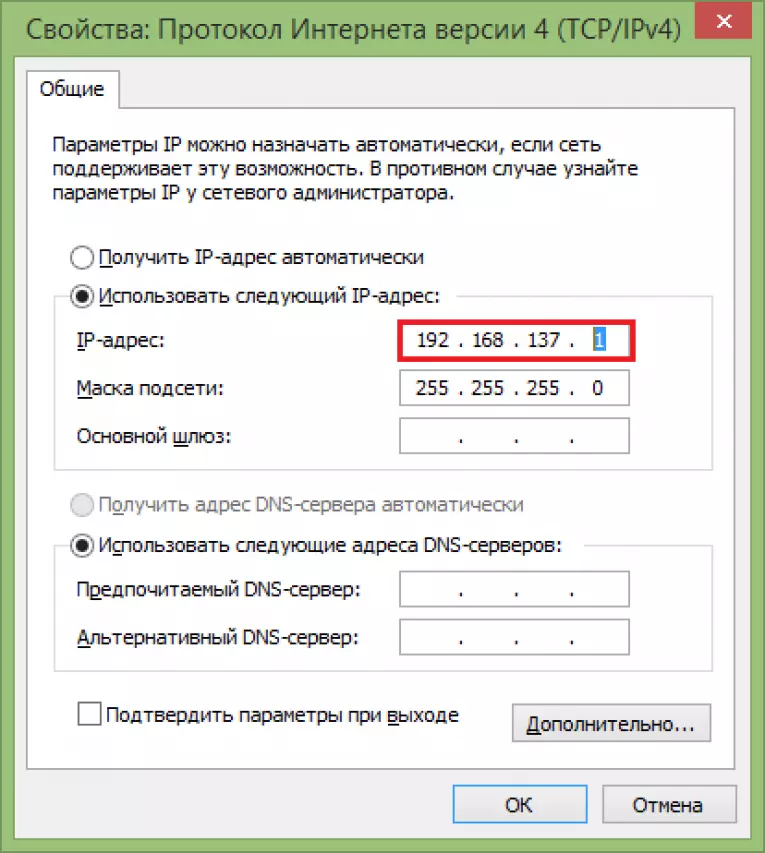

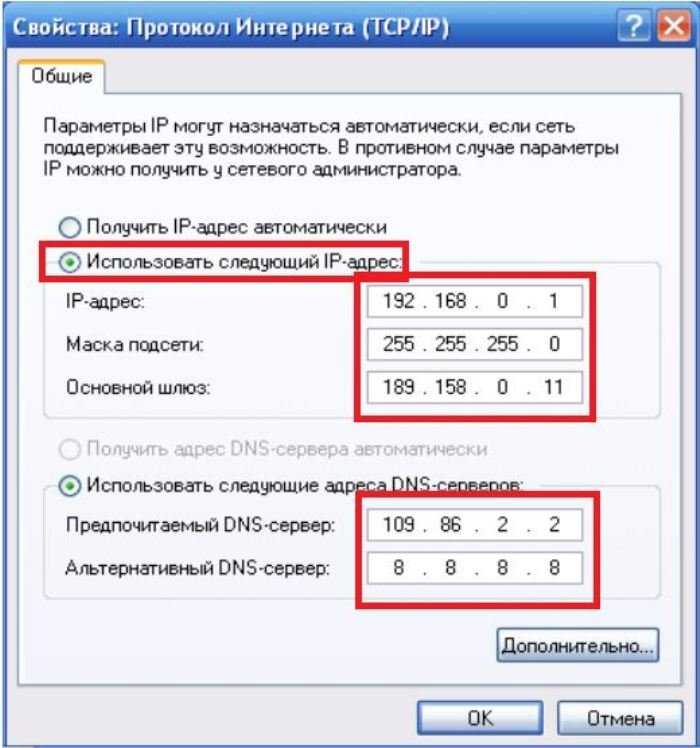

- Заполните следующую информацию:

- Сеть назначения / сеть назначения: 8.8.8.8

- Маска подсети: 255.255.255.255

- Шлюз по умолчанию: (например, 192.168.2.1)

- Интерфейс: ЛВС

- Описание: Google 1

- (Для более старых версий панели инструментов) Статус: Включено

- Ваш экран должен выглядеть так:Для более старых версий панели инструментов:

- щелчок Сохранить.

- Повторите шаги с 5 по 7, используя следующие:

- Сеть назначения / сеть назначения: 8.8.4.4

- Маска подсети: 255.255.255.255

- Шлюз по умолчанию: (например, 192.168.2.1)

- Интерфейс: ЛВС

- Описание: Google 2

- (Для более старых версий панели инструментов) Статус: Включено

- В зависимости от того, какую потоковую службу вы хотите использовать, вам может потребоваться добавить еще несколько IP-адресов. Чтобы получить список конкретных IP-адресов, обратитесь в службу поддержки ExpressVPN..

- Если вы на Windows, Откройте свой Командная строка. Если вы на макинтош, Откройте свой Терминал.

- Введите ping 8.8.8.8 и ping 8.8.4.4 (и другие заблокированные вами IP-адреса)..

- Тесты ping должны быть неудачными (например, «Timed Out» или «Destination Host Unreachable»).

Если вы получили ответ, проверьте, правильно ли вы выполнили описанные выше шаги. Если проблема не устранена, перезагрузите маршрутизатор и повторите шаги, описанные выше..

Если вы получили ответ, проверьте, правильно ли вы выполнили описанные выше шаги. Если проблема не устранена, перезагрузите маршрутизатор и повторите шаги, описанные выше.. - Как только вы увидите, что тесты ping не пройдены:

- Выключи свой роутер

- Отключите его от источника питания

- Подождите 30 секунд

- Подключите свой маршрутизатор

- Включи роутер

Kim Martin Administrator

Sorry! The Author has not filled his profile.

< Bagaimana untuk menyediakan dan menggunakan ExpressVPN pada Chromebook atau OS Chrome (OpenVPN) > Как заблокировать определенные IP-адреса на маршрутизаторах Asus

Как заблокировать определенные IP-адреса на маршрутизаторах Huawei

Застрял и нужна помощь?

Поговори с человеком

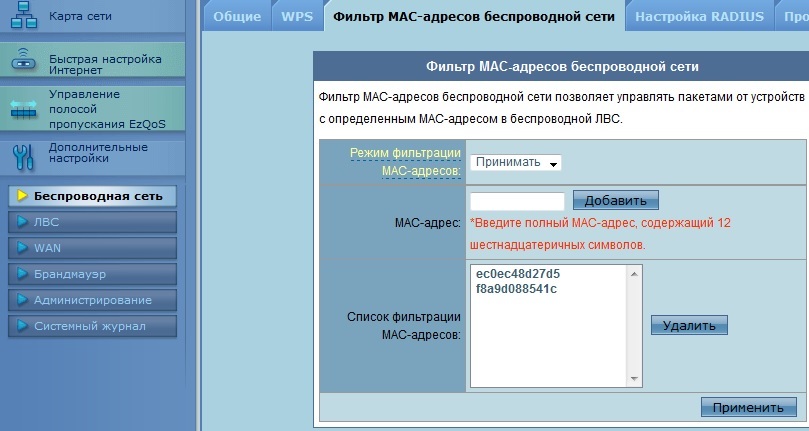

Некоторые потоковые службы будут работать более надежно, если вы заблокируете определенные IP-адреса на своем маршрутизаторе. Это руководство покажет вам как заблокировать определенные IP-адреса на маршрутизаторах Huawei, используя в качестве примера два адреса DNS-сервера Google (8. 8.8.8 и 8.8.4.4).

8.8.8 и 8.8.4.4).

Чтобы заблокировать определенные IP-адреса на маршрутизаторе Huawei, вам необходимо установить специальные правила маршрутизации. Эти правила гарантируют, что ваш сетевой трафик не будет проходить через указанные вами IP-адреса..

Для этого:

- На странице «Настройки маршрутизатора» перейдите к продвинутый и выберите Межсетевой экран. Некоторые другие роутеры показывают IP-фильтрация на вкладке «Дополнительно».

- Открой Уровень брандмауэра выпадающий список и выберите изготовленный на заказ. Назовите этот «гугл» и отправьте его. После выполнения этого шага вы должны увидеть что-то вроде этого:

- Выберите уровень брандмауэра, который вы только что создали («Google»), затем выберите IP-фильтрация.

- Справа нажмите новый затем введите 8.8.8.8. щелчок Разместить.

- Повторите выше, но введите 8.

8.4.4 вместо.

8.4.4 вместо. - В зависимости от того, какую потоковую службу вы хотите использовать, вам может потребоваться добавить еще несколько IP-адресов. Чтобы получить список конкретных IP-адресов, обратитесь в службу поддержки ExpressVPN..

- Если вы на Windows, Откройте свой Командная строка. Если вы на макинтош, Откройте свой Терминал.

- Введите ping 8.8.8.8 и ping 8.8.4.4 (и другие заблокированные вами IP-адреса)..

- Тесты ping должны завершиться неудачно (возвращаются такие ошибки, как «Timed Out» или «Destination Host Unreachable»). Если вы получили ответ, убедитесь, что вы выполнили шаги, описанные выше, правильно. Если проблема не устранена, перезагрузите маршрутизатор и повторите шаги.

admin Author

Sorry! The Author has not filled his profile.

« ลุ้นรับเราเตอร์ VPN ที่พร้อมใช้งานในเดือนนี้ National Awareness Security Awareness! » PGP masih cukup bagus untuk privasi

Застрял и нужна помощь?

Поговори с человеком

Некоторые потоковые службы будут работать более надежно, если вы заблокируете определенные IP-адреса на своем маршрутизаторе. Это руководство покажет вам как заблокировать определенные IP-адреса на маршрутизаторах Huawei, используя в качестве примера два адреса DNS-сервера Google (8.8.8.8 и 8.8.4.4).

Это руководство покажет вам как заблокировать определенные IP-адреса на маршрутизаторах Huawei, используя в качестве примера два адреса DNS-сервера Google (8.8.8.8 и 8.8.4.4).

Чтобы заблокировать определенные IP-адреса на маршрутизаторе Huawei, вам необходимо установить специальные правила маршрутизации. Эти правила гарантируют, что ваш сетевой трафик не будет проходить через указанные вами IP-адреса..

Для этого:

- На странице «Настройки маршрутизатора» перейдите к продвинутый и выберите Межсетевой экран. Некоторые другие роутеры показывают IP-фильтрация на вкладке «Дополнительно».

- Открой Уровень брандмауэра выпадающий список и выберите изготовленный на заказ. Назовите этот «гугл» и отправьте его. После выполнения этого шага вы должны увидеть что-то вроде этого:

- Выберите уровень брандмауэра, который вы только что создали («Google»), затем выберите IP-фильтрация.

- Справа нажмите новый затем введите 8.8.8.8. щелчок Разместить.

- Повторите выше, но введите 8.8.4.4 вместо.

- В зависимости от того, какую потоковую службу вы хотите использовать, вам может потребоваться добавить еще несколько IP-адресов. Чтобы получить список конкретных IP-адресов, обратитесь в службу поддержки ExpressVPN..

- Если вы на Windows, Откройте свой Командная строка. Если вы на макинтош, Откройте свой Терминал.

- Введите ping 8.8.8.8 и ping 8.8.4.4 (и другие заблокированные вами IP-адреса)..

- Тесты ping должны завершиться неудачно (возвращаются такие ошибки, как «Timed Out» или «Destination Host Unreachable»). Если вы получили ответ, убедитесь, что вы выполнили шаги, описанные выше, правильно. Если проблема не устранена, перезагрузите маршрутизатор и повторите шаги.

admin Author

Sorry! The Author has not filled his profile.

« ลุ้นรับเราเตอร์ VPN ที่พร้อมใช้งานในเดือนนี้ National Awareness Security Awareness! » PGP masih cukup bagus untuk privasi

Adblock

detector

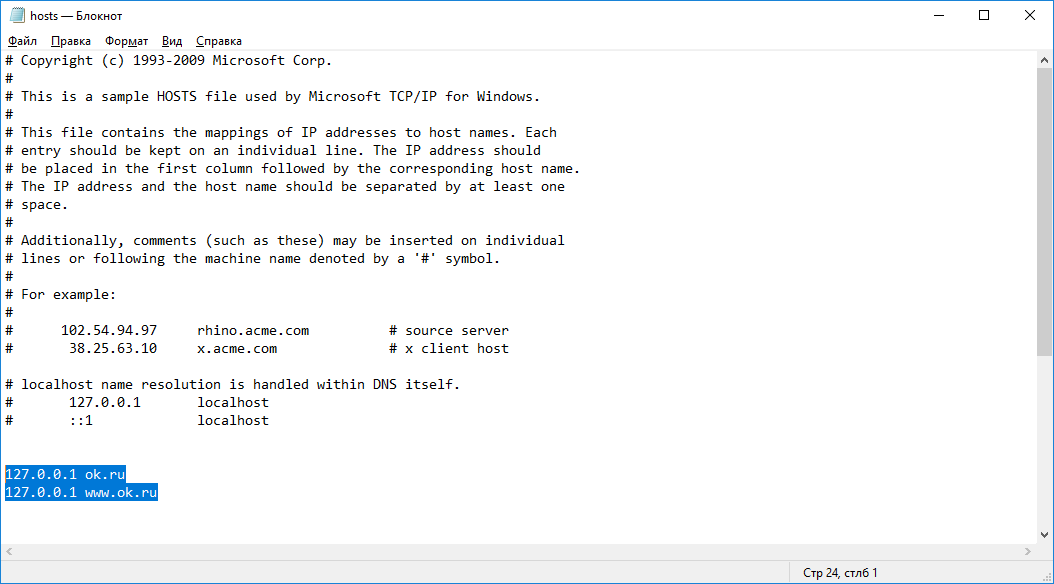

Блокировка IP-адреса на сервере Windows —

Последнее обновление: 31 марта 2021 г.

Автор: Трэвис Джентри

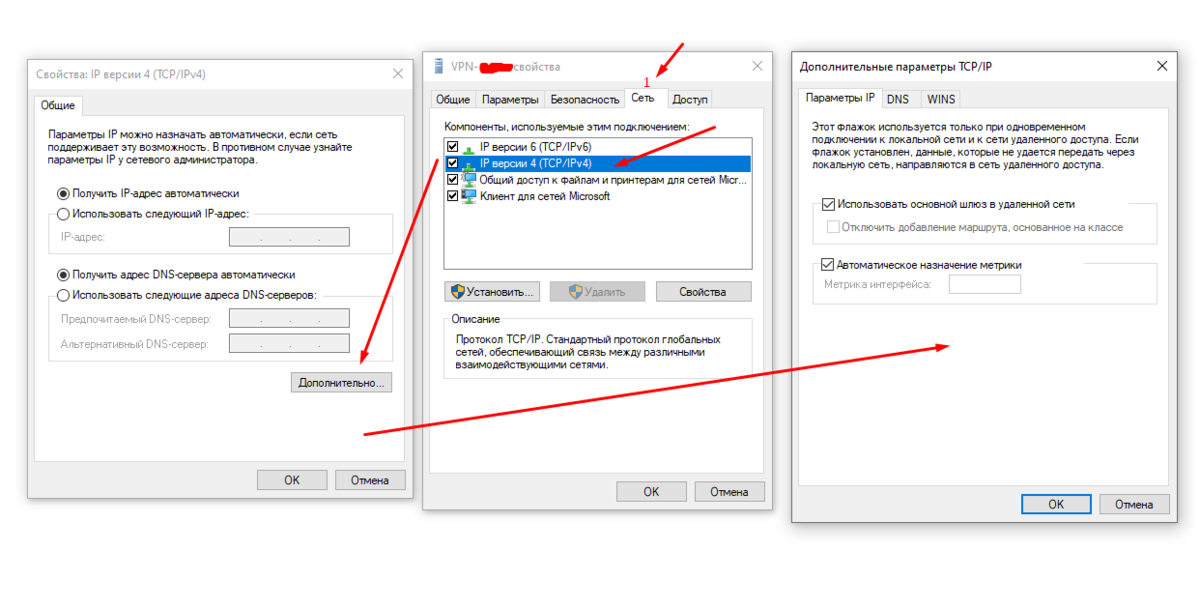

В этой статье описывается, как заблокировать IP-адрес на сервере Windows с помощью Брандмауэр Windows.

Ограничения

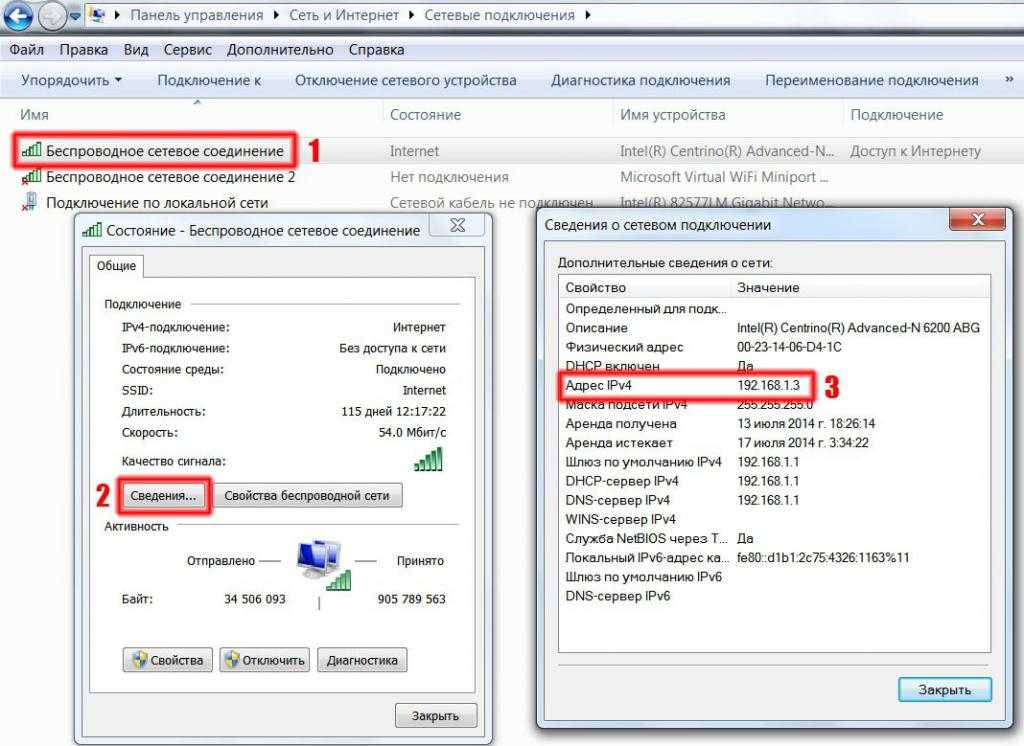

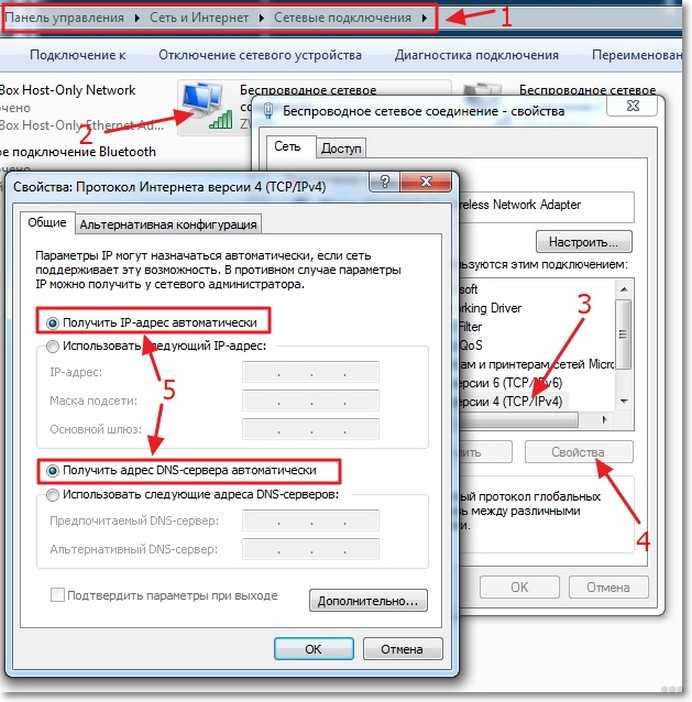

На сервере должен быть запущен брандмауэр Windows. Чтобы убедиться, что окна Брандмауэр запущен, выполните следующие действия:

- Нажмите Пуск , введите

панель управленияи нажмите Введите . - Нажмите Брандмауэр Защитника Windows > Включение или отключение брандмауэра Защитника Windows .

Примечание: У вас должны быть права администратора, чтобы сервер мог изменять

Брандмауэр Windows.

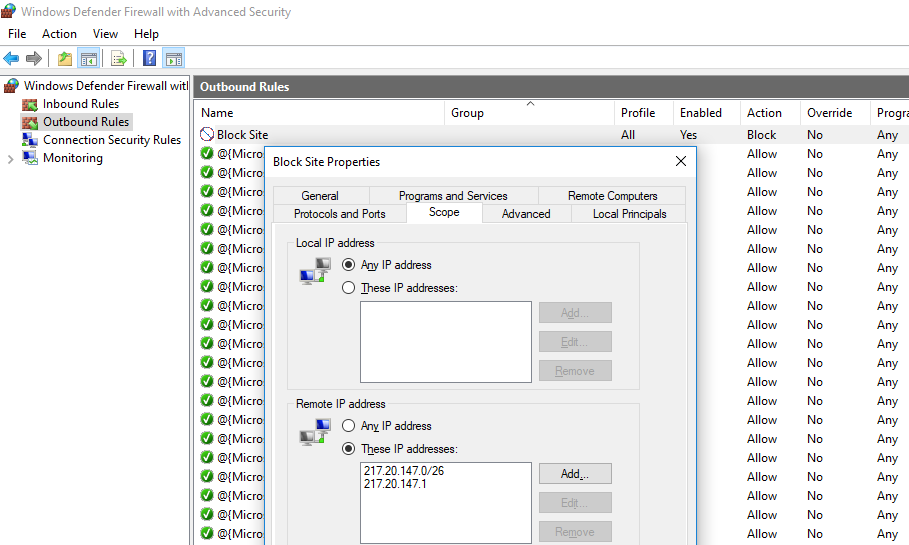

Создайте правило брандмауэра Windows для блокировки IP-адреса

Войдите на сервер, на котором нужно заблокировать IP-адрес.

Нажмите Пуск

Брандмауэр Windows с повышенной безопасностью, и нажмите Введите .На левой панели щелкните Правила для входящих подключений , чтобы отобразить текущий настроенные правила в средней панели.

На правой панели щелкните Действия > Новое правило… .

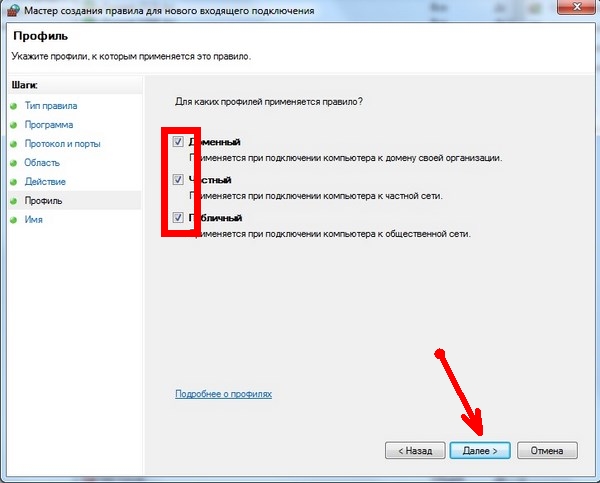

- Для типа правила выберите Custom и нажмите Next .

- Для Программа выберите Все программы и нажмите Далее .

- Для протокола и портов выберите Any из раскрывающегося списка Тип протокола .

и нажмите Далее .

- Для Объем :

- под К каким удаленным IP-адресам относится это правило? , выберите радиальную опцию: Эти IP-адреса: .

- Нажмите Добавить… .

- Введите IP-адрес, который вы хотите заблокировать от сервера, и нажмите ОК . Вы также можете заблокировать диапазон IP-адресов, выбор Этот диапазон IP-адресов: радиальный вариант.

Завершив добавление IP-адресов, нажмите Далее .

Для Действие выберите Блокировать соединение и нажмите Далее .

Для профиля оставьте отмеченными все параметры и нажмите Далее .

Для Имя дайте правилу описательное имя, например 9.0015 IP-адреса из черного списка . Вы также можете ввести дополнительное описание правила.

Нажмите Готово .

Вновь созданное правило с заданным именем теперь отображается посередине Входящие Панель правил . Чтобы упорядочить правила в алфавитном порядке по имени, вы можете нажать на кнопку Имя Заголовок столбца.

Если вам нужно отключить правило, щелкните правой кнопкой мыши правило в списке и нажмите Отключить правило .

Если вам нужно изменить диапазон IP-адресов для правила, щелкните правой кнопкой мыши правило в списке и нажмите Свойства . Затем щелкните вкладку Scope , сделайте необходимые изменения и нажмите Применить .

Управление брандмауэром Windows Server 2012

Рекомендации по безопасности Windows Server

Передовой опыт настройки правил брандмауэра

Использование групп безопасности

Поделитесь этой информацией:

© Rackspace US, Inc. , 2020.

, 2020.

Если не указано иное, контент на этом сайте находится под лицензией Creative Commons Attribution-NonCommercial-NoDerivs 3.0 Unported License

См. особенности лицензии и ОТКАЗ ОТ ОТВЕТСТВЕННОСТИ

Как для блокировки IP-адреса (IP Deny Tool, Cloudflare, Nginx, Apache)

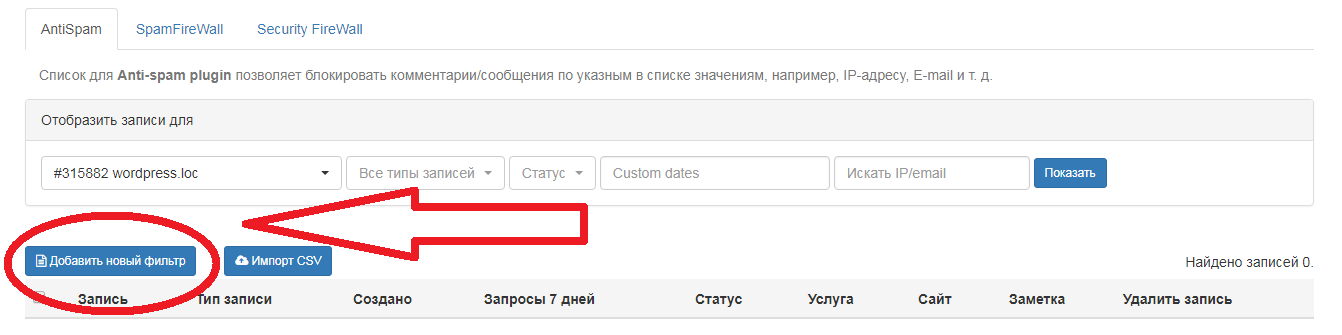

Имеете дело с ботом, спамером или хакером, постоянно атакующим ваш сайт? В зависимости от серьезности это может сильно повлиять на ваши посещения и пропускную способность, и в этом случае вы можете попробовать заблокировать их.

Все планы Kinsta поставляются с бесплатным инструментом IP Deny, который позволяет блокировать определенные IP-адреса и диапазоны от попадания на ваш сайт. В этой статье мы рассмотрим несколько методов, которые вы можете использовать для блокировки IP-адресов.

Готов?

Начнем!

Как определить проблемные IP-адреса

WordPress — это динамическая CMS, что означает, что некешированные страницы генерируются по запросу рабочими процессами PHP. Поскольку для обслуживания некэшированных запросов требуется значительно больше ресурсов ЦП и ОЗУ (по сравнению с кэшированными запросами), злоумышленник может заставить сервер перестать отвечать на запросы, отправив множество запросов.

Поскольку для обслуживания некэшированных запросов требуется значительно больше ресурсов ЦП и ОЗУ (по сравнению с кэшированными запросами), злоумышленник может заставить сервер перестать отвечать на запросы, отправив множество запросов.

Если вы когда-нибудь окажетесь в такой ситуации, одной из стратегий, которая может помочь снизить нагрузку на сервер, является блокировка проблемных IP-адресов.

Аналитическая панель MyKinsta позволяет просматривать список основных IP-адресов, которые попадают на ваш сайт. Чтобы просмотреть эти IP-адреса, перейдите в раздел Analytics > Geo & IP и прокрутите вниз до раздела «Основные IP-адреса клиентов».

Основные IP-адреса клиентов. Если вы видите IP-адрес, который делает гораздо больше запросов, чем другие IP-адреса (например, в 5-10 раз), вы можете захотеть провести дальнейшее расследование, чтобы определить, является ли IP-адрес ботом или спамером. Самый простой способ проверить, является ли IP-адрес вредоносным, — это использовать средство проверки репутации, такое как CleanTalk или Spamhaus.

Важно

Все планы Kinsta поставляются с бесплатной интеграцией Cloudflare, которая включает брандмауэр корпоративного уровня с защитой от DDoS. Если вы сталкиваетесь с DDoS-атаками на своем сайте, наша защита от DDoS-атак будет работать, чтобы предотвратить попадание вредоносного трафика на ваш сайт.

Если средство проверки репутации идентифицирует IP-адрес как IP-адрес бота или спамера, вы можете предпринять дальнейшие действия, чтобы заблокировать IP-адрес. Имейте в виду, даже если средство проверки репутации не указывает IP-адрес как вредоносный, это может просто означать, что IP-адрес еще не находится в их базе данных.

Если вы видите, что из-за IP-адреса ваш сервер возвращает ошибку HTTP 502 или полностью отключается, стоит проверить, улучшит ли ситуацию блокировка IP-адреса.

Как заблокировать IP-адреса с помощью MyKinsta

Инструмент IP Deny на панели управления MyKinsta позволяет блокировать как отдельные IP-адреса, так и диапазоны IP-адресов без необходимости редактирования файлов конфигурации веб-сервера. Если вы размещаетесь на Kinsta, инструмент IP Deny является рекомендуемым методом блокировки IP-адресов.

Если вы размещаетесь на Kinsta, инструмент IP Deny является рекомендуемым методом блокировки IP-адресов.

Важно

Инструмент IP Deny — это мощная функция, которая при неправильном использовании может заблокировать законную службу или человека. Если у вас есть вопросы об определенном IP-адресе, обратитесь в нашу службу поддержки.

Чтобы заблокировать IP-адрес в MyKinsta, перейдите в раздел Сайты > Ваш сайт > Запретить IP-адрес .

Инструмент запрета IP-адресов в MyKinsta.Затем нажмите кнопку «Добавить IP-адреса» в правом верхнем углу страницы.

Добавить IP-адрес для блокировки. В модальном окне «Добавить IP-адреса для запрета» вы можете добавить адреса IPV4, адреса IPV6 и диапазоны IP-адресов CIDR (бесклассовая междоменная маршрутизация) в черный список. Диапазоны CIDR полезны для блокировки последовательного диапазона IP-адресов (например, от 127.0.0.1 до 127.0.0.255). Чтобы создать допустимый диапазон CIDR, мы рекомендуем использовать инструмент, подобный этому.

Вот несколько примеров IP-адресов, которые вы можете заблокировать:

- Адрес IPV4 — 103.5.140.141

- Адрес IPV6 — 2001:0db8:0a0b:12f0:0000:0000:0000:0001

- Диапазон CIDR — 128.0.0.1/32

После добавления IP-адресов для блокировки нажмите кнопку «Добавить IP-адреса».

Добавить IP-адреса в черный список.Теперь вы должны увидеть IP-адреса, добавленные в черный список. На этой странице у вас также есть доступ к двум действиям (Изменить и Удалить) в столбце «Действия». Действие «Изменить» позволяет обновить IP-адрес или диапазон, а действие «Удалить» позволяет удалить заблокированный IP-адрес.

Изменить или удалить заблокированные IP-адреса.

Как заблокировать IP-адреса в Cloudflare

Если вы являетесь пользователем Cloudflare, вы можете использовать инструмент «Правила IP-доступа» на панели инструментов Cloudflare для блокировки IP-адресов и диапазонов IP-адресов.

На панели инструментов Cloudflare перейдите к Брандмауэр > Инструменты .

Чтобы создать новое правило доступа по IP-адресу, добавьте IP-адрес, выберите действие «Блокировать», выберите «Этот веб-сайт» (или «Все веб-сайты в учетной записи», если вы хотите, чтобы правило применялось ко всем вашим доменам Cloudflare) и нажмите «Добавлять».

Добавить правило IP-доступа.После добавления правила доступа оно появится в списке «Правила доступа IP». Здесь вы можете внести изменения в правило доступа, например изменить действие, добавить примечания и удалить правило. Правило IP-доступа

в панели управления Cloudflare.Помимо действия «Блокировать», Cloudflare также поддерживает «Вызов», «Разрешить» и «Вызов JavaScript». В зависимости от того, чего вы пытаетесь достичь, вы можете использовать одно из этих других действий вместо «Блокировать».

Разверните свое приложение в Kinsta. Начните с кредита

в размере 20 долларов США прямо сейчас.Запустите свои приложения Node.js, Python, Go, PHP, Ruby, Java и Scala (или почти что угодно, если вы используете свои собственные Dockerfiles) в три простых шага!

Разверните сейчас и получите скидку 20 долларов на

Блокировать диапазон IP-адресов, страну и ASN в Cloudflare

В дополнение к отдельным IP-адресам правила доступа к IP-адресам Cloudflare также поддерживают диапазоны IP-адресов, названия стран и ASN (номера автономных систем).

- Чтобы заблокировать диапазон IP-адресов, укажите диапазон CIDR для значения правила доступа IP-адресов.

- Чтобы заблокировать страну, укажите ее код страны Alpha-2.

- Чтобы заблокировать ASN (список IP-адресов, контролируемых одним сетевым оператором), укажите допустимый ASN, начинающийся с «AS».

Как заблокировать IP-адреса в Nginx

Если ваш сайт размещен на веб-сервере Nginx, вы можете заблокировать IP-адреса непосредственно в конфигурации веб-сервера. Хотя этот метод не так удобен для пользователя, как блокировка IP-адресов с помощью инструмента IP Deny MyKinsta или брандмауэра Cloudflare, в определенных ситуациях он может быть единственным вариантом.

Чтобы заблокировать IP-адрес в Nginx, подключитесь к серверу по SSH и откройте файл конфигурации Nginx с помощью текстового редактора nano , например:

Важно

Если ваш сайт настроен как виртуальный хост с собственным файлом конфигурации, обязательно откройте конфигурацию, связанную с вашим сайтом.

nano /etc/nginx/nginx.conf

Как заблокировать один IP-адрес с помощью Nginx

Чтобы заблокировать один IP-адрес (IPV4 или IPV6) в Nginx, используйте запретить директиву примерно так:

запретить 190.60.78.31; отрицать 4b73:8cd3:6f7b:8ddc:d2f9:31ca:b6b1:834e;

Как заблокировать диапазон IP-адресов CIDR с помощью Nginx

Чтобы заблокировать диапазон IP-адресов CIDR в Nginx, используйте следующую директиву:

deny 192.168.0.0/24;

Расширенные методы блокировки IP-адресов Nginx

Если вы хотите заблокировать доступ к определенному каталогу (например, domain.com/secret-directory/), вы можете использовать указанную ниже директиву Nginx:

location /secret-directory/ {

отрицать 192.168.0.0/24;

} Директива deny принимает все в качестве значения. Это полезно в ситуациях, когда вы хотите заблокировать все IP-адреса вашего сайта. отрицают все; Директива часто используется в сочетании с директивой allow — это позволяет разрешать определенные IP-адреса, блокируя все остальное.

расположение /секретный-каталог/ {

разрешить 192.168.0.0/16;

отрицать все;

} Сохранить конфигурацию Nginx и перезагрузить Nginx

Когда вы закончите редактирование конфигурации с помощью nano, обязательно сохраните изменения, нажав Ctrl + O. После сохранения файла нажмите Ctrl + X, чтобы выйти из nano.

Чтобы активировать новые правила блокировки IP-адресов, вам также необходимо перезагрузить конфигурацию Nginx с помощью следующей команды:

sudo systemctl reload nginx

Как заблокировать IP-адреса в Apache

Если ваш сайт размещен самостоятельно с веб-сервером Apache вы можете блокировать IP-адреса непосредственно в конфигурации веб-сервера. Чтобы заблокировать IP-адрес в Apache, вам нужно использовать файл .htaccess, который позволяет применять уникальные правила к определенным каталогам. Чтобы применить правила ко всему сайту, файл .htaccess необходимо поместить в корневой каталог вашего сайта.

Для начала подключитесь к серверу по SSH, перейдите в корневой каталог вашего сайта и создайте файл . htaccess с помощью следующей команды:

htaccess с помощью следующей команды:

touch .htaccess

Затем откройте файл .htaccess с текстом nano . редактора примерно так:

nano .htaccess

Точные правила блокировки IP-адресов зависят от того, используете ли вы Apache 2.2 или 2.4, поэтому мы включим правила для обеих версий. При редактировании файла .htaccess используйте правила для вашей версии Apache.

Как заблокировать один IP-адрес с помощью Apache

Чтобы заблокировать один IP-адрес (IPV4 или IPV6) в Apache, используйте следующие правила:

# Apache 2.2 приказ разрешить, запретить разрешить 192.168.0.0 отрицать от всех #Апач 2.4 Требовать все предоставленные Требовать не ip 192.168.0.0

Как заблокировать диапазон IP-адресов CIDR с помощью Apache

# Apache 2.2 приказ разрешить, запретить разрешить 192.168.0.0/16 отрицать от всех #Апач 2.4 Требовать все предоставленные Требовать не ip 192.168.0.0/16

Сводка

В зависимости от конфигурации вашего сайта существуют различные способы блокировки доступа к вашему сайту с IP-адресов.

Имя пользователя и пароль по умолчанию обычно админ и админ.

Имя пользователя и пароль по умолчанию обычно админ и админ.

Если вы получили ответ, проверьте, правильно ли вы выполнили описанные выше шаги. Если проблема не устранена, перезагрузите маршрутизатор и повторите шаги, описанные выше..

Если вы получили ответ, проверьте, правильно ли вы выполнили описанные выше шаги. Если проблема не устранена, перезагрузите маршрутизатор и повторите шаги, описанные выше.. 8.4.4 вместо.

8.4.4 вместо.